jueves, 17 de noviembre de 2011

miércoles, 12 de octubre de 2011

miércoles, 7 de septiembre de 2011

miércoles, 31 de agosto de 2011

miércoles, 10 de agosto de 2011

Spyware.

Phishing: Consiste en el robo de información personal a través de un engaño con el fin de extorsionar o directamente estafar al usuario. Los phishing funcionan a través de la falcificación de correos y sitios web de entidades en las que el usuario confío (generalmente un banco), en estos correos se le pide al usuario que reingrese sus datos (por tareas de mantenimiento por ejemplo) y de esta forma obtienen esos datos.

Para evitar este tipo de fraude, tenemos que tener en cuenta que ninguna entidad pide confirmación de nombres de usuario y contraseñas, en tal caso se puede llamar al banco o acercarse hasta él.

Sniffer: Es un programa informático que registra la información que envían los periféricos, así como la actividad realizada en un determinado ordenador.

Keylogger: (derivado del inglés: key (tecla) y logger (registrador); registrador de teclas) es un tipo de software o un dispositivo hardware específico que se encarga de registrar las pulsaciones que se realizan en el teclado, para posteriormente memorizarlas en un fichero o enviarlas a través de internet.

Suele usarse como malware del tipo daemon, permitiendo que otros usuarios tengan acceso a contraseñas importantes, como los números de una tarjeta de crédito, u otro tipo de información privada que se quiera obtener.

El registro de lo que se teclea puede hacerse tanto con medios de hardware como de software. Los sistemas comerciales disponibles incluyen dispositivos que pueden conectarse al cable del teclado (lo que los hace inmediatamente disponibles pero visibles si un usuario revisa el teclado) y al teclado mismo (que no se ven pero que se necesita algún conocimiento de como soldarlos para instalarlos en el teclado). Escribir aplicaciones para realizar keylogging es trivial y, como cualquier programa computacional, puede ser distribuido a través de un troyano o como parte de un virus informático o gusano informático. Se dice que se puede utilizar un teclado virtual para evitar esto, ya que sólo requiere clics del ratón. Sin embargo, las aplicaciones más nuevas también registran screenshots (capturas de pantalla) al realizarse un click, que anulan la seguridad de esta medida.

Para evitar este tipo de fraude, tenemos que tener en cuenta que ninguna entidad pide confirmación de nombres de usuario y contraseñas, en tal caso se puede llamar al banco o acercarse hasta él.

Sniffer: Es un programa informático que registra la información que envían los periféricos, así como la actividad realizada en un determinado ordenador.

Keylogger: (derivado del inglés: key (tecla) y logger (registrador); registrador de teclas) es un tipo de software o un dispositivo hardware específico que se encarga de registrar las pulsaciones que se realizan en el teclado, para posteriormente memorizarlas en un fichero o enviarlas a través de internet.

Suele usarse como malware del tipo daemon, permitiendo que otros usuarios tengan acceso a contraseñas importantes, como los números de una tarjeta de crédito, u otro tipo de información privada que se quiera obtener.

El registro de lo que se teclea puede hacerse tanto con medios de hardware como de software. Los sistemas comerciales disponibles incluyen dispositivos que pueden conectarse al cable del teclado (lo que los hace inmediatamente disponibles pero visibles si un usuario revisa el teclado) y al teclado mismo (que no se ven pero que se necesita algún conocimiento de como soldarlos para instalarlos en el teclado). Escribir aplicaciones para realizar keylogging es trivial y, como cualquier programa computacional, puede ser distribuido a través de un troyano o como parte de un virus informático o gusano informático. Se dice que se puede utilizar un teclado virtual para evitar esto, ya que sólo requiere clics del ratón. Sin embargo, las aplicaciones más nuevas también registran screenshots (capturas de pantalla) al realizarse un click, que anulan la seguridad de esta medida.

Virus.

Troyano: Este tipo de virus se camufla dentro de un programa que parece inofensivo e interesante, para que el usuario lo ejecute y así llevar a cabo el fin para el que fueron programados. En ocasiones lo que pretenden es sacar al exterior información de nuestra computadora, como podrían ser contraseñas y otros tipos de datos que pudieran ser valiosos. Por ejemplo, el troyano Crack2000 se distribuye junto con un programa que dice llevar los números de serie de aplicaciones comerciales, una vez instalado hace que se envie por FTP la información grabada en el disco rígido.

Gusanos: Son un tipo de malware particular, ya que pueden seguir vivos, aunque el usuario elimine el archivo infectado. Esto es así porque tienen como fin último su reproducción, y muchas veces ni siquiera suponen un daño al sistema más allá del consumo de ancho de banda. Para su reproducción utilizan el correo electrónico, la mensajería instantánea, la web y las redes P2P.

Bomba: Son programas ocultos en la memoria del sistema o en los discos, en los archivos ejecutables con extensión .COM o .EXE. Espera una fecha u hora determinada para realizar la infección. Se activan cundo se ejecuta el programa.

Hoax: Son mensajes de correo electrónico enviados como método para infectar equipos y, en algunos casos, difundir mensajes. A diferencia del adware o el scam, el hoax no tiene fines económicos, y algunos analistas sostienen que generalmente se utilizan sólo para generar miedo, inseguridad y duda entre los usuarios.

Además, este malware es recibido con un remitente conocido, porque utilizan la libreta de direcciones del equipo infectado para reproducirse.

Joke: Un virus joke es un tipo de virus informático, cuyo objetivo es crear algún efecto molesto o humorístico como una broma. Es el tipo de malware que menos daño produce sobre el ordenador

Malware: La categoría de malware ha agrupado en los últimos tiempos a muchas de las amenazas que antes nombrábamos como cosas distintas: gusanos y hoaxes, por ejemplo. La traducción de malware sería software malicioso. Entonces dentro del malware vamos a englobar todos los programas, bots y códigos que tengan como objetivo el ataque o robo de información en una computadora.

Gusanos: Son un tipo de malware particular, ya que pueden seguir vivos, aunque el usuario elimine el archivo infectado. Esto es así porque tienen como fin último su reproducción, y muchas veces ni siquiera suponen un daño al sistema más allá del consumo de ancho de banda. Para su reproducción utilizan el correo electrónico, la mensajería instantánea, la web y las redes P2P.

Bomba: Son programas ocultos en la memoria del sistema o en los discos, en los archivos ejecutables con extensión .COM o .EXE. Espera una fecha u hora determinada para realizar la infección. Se activan cundo se ejecuta el programa.

Hoax: Son mensajes de correo electrónico enviados como método para infectar equipos y, en algunos casos, difundir mensajes. A diferencia del adware o el scam, el hoax no tiene fines económicos, y algunos analistas sostienen que generalmente se utilizan sólo para generar miedo, inseguridad y duda entre los usuarios.

Además, este malware es recibido con un remitente conocido, porque utilizan la libreta de direcciones del equipo infectado para reproducirse.

Joke: Un virus joke es un tipo de virus informático, cuyo objetivo es crear algún efecto molesto o humorístico como una broma. Es el tipo de malware que menos daño produce sobre el ordenador

Malware: La categoría de malware ha agrupado en los últimos tiempos a muchas de las amenazas que antes nombrábamos como cosas distintas: gusanos y hoaxes, por ejemplo. La traducción de malware sería software malicioso. Entonces dentro del malware vamos a englobar todos los programas, bots y códigos que tengan como objetivo el ataque o robo de información en una computadora.

viernes, 10 de junio de 2011

viernes, 13 de mayo de 2011

Búsqueda sobre distintas palabras referidas a las redes.

TCP: (Protocolo de Control de Transmisión), es uno de los protocolos fundamentales en Internet. Muchos programas dentro de una red de datos compuesta por ordenadores pueden usar TCP para crear conexiones entre ellos a través de las cuales enviarse datos.

Router: Dispositivo para interconexión de redes de computadoras, interconecta segmentos de red o redes enteras.

El router toma decisiones con respecto a la mejor ruta para el envío de datos a través de una red interconectada y luego dirige los paquetes hacia el puerto de salida adecuado.

UDP: Son las siglas de Protocolo de Datagrama de Usuario, un protocolo sin conexión que, como TCP, funciona en redes IP.

HUB: También llamado concentrador es un dispositivo que permite centralizar el cableado de una red y poder ampliarla.

IP: Es una etiqueta numérica que identifica, a un elemento de comunicación de un dispositivo dentro de una red.

LAN: (local area network) es la interconexión de varias computadoras y periféricos.

PROXY: Es un programa o dispositivo que realiza una acción en representación de otro.

WAN: (wide area network) es un tipo de red de computadoras capaz de cubrir distancias desde unos 100 hasta unos 1000 km.

FIREWALL: (cortafuego) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.

SWITCH: (conmutador) es un dispositivo digital de interconexión de redes de computadores

MODEM: (MOdulador-DEModulador) Periférico de entrada/salida, que puede ser interno o externo a una computadora, y sirve para a conectar una línea telefónica con la computadora. Se utiliza para acceder a internet u otras redes, realizar llamadas, etc.

Los datos transferidos desde una línea de teléfono llegan de forma analógica. El módem se encarga de "demodular" para convertir esos datos en digitales. Los módems también deben hacer el proceso inverso, "modular" los datos digitales hacia analógicos, para poder ser transferidos por la línea telefónica.

Existen módems especiales llamados módems digitales. Técnicamente hablando, estos módems no pueden llamarse así, pues no hay ningún tipo de modulación/demodulación (pues la línea que transmite los datos es digital).

SERVIDOR: En informática, un servidor es una computadora que, formando parte de una red, provee servicios a otras computadoras denominadas clientes.

ISP: Un proveedor de servicios de Internet (o ISP, por la sigla en inglés de Internet Service Provider) es una empresa que brinda conexión a Internet a sus clientes. Un ISP conecta a sus usuarios a internet a través de diferentes tecnologías como DSL, Cablemódem, GSM, Dial-up, Wifi, entre otros.

Router: Dispositivo para interconexión de redes de computadoras, interconecta segmentos de red o redes enteras.

El router toma decisiones con respecto a la mejor ruta para el envío de datos a través de una red interconectada y luego dirige los paquetes hacia el puerto de salida adecuado.

UDP: Son las siglas de Protocolo de Datagrama de Usuario, un protocolo sin conexión que, como TCP, funciona en redes IP.

HUB: También llamado concentrador es un dispositivo que permite centralizar el cableado de una red y poder ampliarla.

IP: Es una etiqueta numérica que identifica, a un elemento de comunicación de un dispositivo dentro de una red.

LAN: (local area network) es la interconexión de varias computadoras y periféricos.

PROXY: Es un programa o dispositivo que realiza una acción en representación de otro.

WAN: (wide area network) es un tipo de red de computadoras capaz de cubrir distancias desde unos 100 hasta unos 1000 km.

FIREWALL: (cortafuego) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.

SWITCH: (conmutador) es un dispositivo digital de interconexión de redes de computadores

MODEM: (MOdulador-DEModulador) Periférico de entrada/salida, que puede ser interno o externo a una computadora, y sirve para a conectar una línea telefónica con la computadora. Se utiliza para acceder a internet u otras redes, realizar llamadas, etc.

Los datos transferidos desde una línea de teléfono llegan de forma analógica. El módem se encarga de "demodular" para convertir esos datos en digitales. Los módems también deben hacer el proceso inverso, "modular" los datos digitales hacia analógicos, para poder ser transferidos por la línea telefónica.

Existen módems especiales llamados módems digitales. Técnicamente hablando, estos módems no pueden llamarse así, pues no hay ningún tipo de modulación/demodulación (pues la línea que transmite los datos es digital).

SERVIDOR: En informática, un servidor es una computadora que, formando parte de una red, provee servicios a otras computadoras denominadas clientes.

ISP: Un proveedor de servicios de Internet (o ISP, por la sigla en inglés de Internet Service Provider) es una empresa que brinda conexión a Internet a sus clientes. Un ISP conecta a sus usuarios a internet a través de diferentes tecnologías como DSL, Cablemódem, GSM, Dial-up, Wifi, entre otros.

miércoles, 11 de mayo de 2011

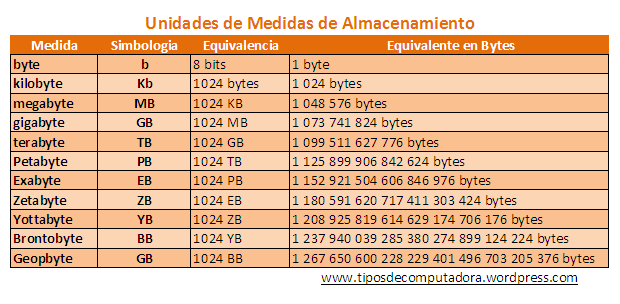

Medidas de Almacenamiento de Información – Almacenamiento de Datos (http://tiposdecomputadora.wordpress.com/2010/12/04/almacenamiento-de-datos-parte-ii-medidas-de-almacenamiento-de-informacion/)

Hola Amig@s pido disculpas si no he podido colocar estos post de manera continua, pero resulta que hubo un problemita con mi instalación eléctrica y me resulto un poco difícil por los cambios que se realizaron, pero bueno ya estoy por aquí para continuar.

El día de hoy tocare el tema Medidas de almacenamiento de Información el cual es importante ya que de aquí se desprenden muchas necesidades de conocimiento ya sea en el trabajo, al momento de comprar un equipo de computo, al momento de adquirí algún dispositivo reproductor de música, al momento de guardar la información en la computadora y en muchos de los procedimientos que se efectúan por internet será necesario saber cuales son las Medidas de Información.

Si recuerdas en el post anterior hablamos de Sistema Binario que mencionamos es la base para entrar en este tema, pues bien para medir la cantidad de datos que se pueden almacenar en una Computadora ya sea Disco Duro, Cd, Memoria USB, Memorias SD etc, e incluso la misma memoria de la computadora se utilizan diversos términos (bit, byte, kilobyte, megabyte, gigabyte, terabyte…)

¿Qué es un bit?

Es la unidad mínima manipulable de información de la computadora (0) apagado y (1) encendido ya recuerdas; esto se genera por los impulsos magnéticos.

Bit es el acrónimo de Binary digit. (dígito binario). Un bit es un dígito del sistema de numeración binario. es.wikipedia.org/wiki/Bit

¿Que es un Byte(b)?

Byte es una palabra inglesa (pronunciada [bait] o ['bi.te]), que si bien la Real Academia Española ha aceptado como equivalente a octeto (es decir a ocho bits), para fines correctos, un byte debe ser considerado como una secuencia de bits contiguos, cuyo tamaño depende del código de información o código de caracteres en que sea definido.

es.wikipedia.org/wiki/Byte

En otras palabras un Byte es el conjunto de ocho bit`s continuos los cuales únicamente pueden almacenar dos valores (0) y (1); y puede guardan un carácter (letra, numero o signo especial).

Un carácter = Una letra o Un numero o un signo especial

a-z A-Z 0…9 ¿.;”#$/(…

Recuerdas el ejemplo del post anterior donde al presionar la letra A en realidad se envía una secuencia binaria y el sistema la interpreta como “A”. La representación gráfica de un byte quedaría de la siguiente manera:

Hola Amig@s pido disculpas si no he podido colocar estos post de manera continua, pero resulta que hubo un problemita con mi instalación eléctrica y me resulto un poco difícil por los cambios que se realizaron, pero bueno ya estoy por aquí para continuar.

El día de hoy tocare el tema Medidas de almacenamiento de Información el cual es importante ya que de aquí se desprenden muchas necesidades de conocimiento ya sea en el trabajo, al momento de comprar un equipo de computo, al momento de adquirí algún dispositivo reproductor de música, al momento de guardar la información en la computadora y en muchos de los procedimientos que se efectúan por internet será necesario saber cuales son las Medidas de Información.

Si recuerdas en el post anterior hablamos de Sistema Binario que mencionamos es la base para entrar en este tema, pues bien para medir la cantidad de datos que se pueden almacenar en una Computadora ya sea Disco Duro, Cd, Memoria USB, Memorias SD etc, e incluso la misma memoria de la computadora se utilizan diversos términos (bit, byte, kilobyte, megabyte, gigabyte, terabyte…)

¿Qué es un bit?

Es la unidad mínima manipulable de información de la computadora (0) apagado y (1) encendido ya recuerdas; esto se genera por los impulsos magnéticos.

Bit es el acrónimo de Binary digit. (dígito binario). Un bit es un dígito del sistema de numeración binario. es.wikipedia.org/wiki/Bit

¿Que es un Byte(b)?

Byte es una palabra inglesa (pronunciada [bait] o ['bi.te]), que si bien la Real Academia Española ha aceptado como equivalente a octeto (es decir a ocho bits), para fines correctos, un byte debe ser considerado como una secuencia de bits contiguos, cuyo tamaño depende del código de información o código de caracteres en que sea definido.

es.wikipedia.org/wiki/Byte

En otras palabras un Byte es el conjunto de ocho bit`s continuos los cuales únicamente pueden almacenar dos valores (0) y (1); y puede guardan un carácter (letra, numero o signo especial).

Un carácter = Una letra o Un numero o un signo especial

a-z A-Z 0…9 ¿.;”#$/(…

Recuerdas el ejemplo del post anterior donde al presionar la letra A en realidad se envía una secuencia binaria y el sistema la interpreta como “A”. La representación gráfica de un byte quedaría de la siguiente manera:

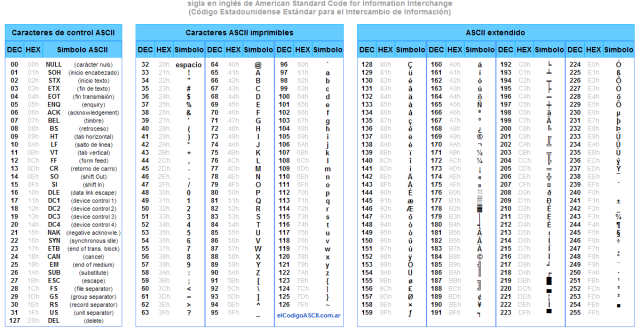

Con un conjunto de 8 bits podemos obtener hasta un total de 255 combinaciones diferentes por cada byte (ver código ASCII Completo).

Pero como en toda computadora se hace necesario almacenar mas de un carácter por lo cual se han creado medidas mas amplias según la cantidad de información; hoy en día la medida que tiene mas uso son los Gibabyte y Terabytes pero los avances tecnológicos son constantes que en un tiempo no muy lejanos podríamos estar hablando mas allá de los TB siendo usuario directo.

Pero por lo pronto es todo por hoy.

El día de hoy tocare el tema Medidas de almacenamiento de Información el cual es importante ya que de aquí se desprenden muchas necesidades de conocimiento ya sea en el trabajo, al momento de comprar un equipo de computo, al momento de adquirí algún dispositivo reproductor de música, al momento de guardar la información en la computadora y en muchos de los procedimientos que se efectúan por internet será necesario saber cuales son las Medidas de Información.

Si recuerdas en el post anterior hablamos de Sistema Binario que mencionamos es la base para entrar en este tema, pues bien para medir la cantidad de datos que se pueden almacenar en una Computadora ya sea Disco Duro, Cd, Memoria USB, Memorias SD etc, e incluso la misma memoria de la computadora se utilizan diversos términos (bit, byte, kilobyte, megabyte, gigabyte, terabyte…)

¿Qué es un bit?

Es la unidad mínima manipulable de información de la computadora (0) apagado y (1) encendido ya recuerdas; esto se genera por los impulsos magnéticos.

Bit es el acrónimo de Binary digit. (dígito binario). Un bit es un dígito del sistema de numeración binario. es.wikipedia.org/wiki/Bit

¿Que es un Byte(b)?

Byte es una palabra inglesa (pronunciada [bait] o ['bi.te]), que si bien la Real Academia Española ha aceptado como equivalente a octeto (es decir a ocho bits), para fines correctos, un byte debe ser considerado como una secuencia de bits contiguos, cuyo tamaño depende del código de información o código de caracteres en que sea definido.

es.wikipedia.org/wiki/Byte

En otras palabras un Byte es el conjunto de ocho bit`s continuos los cuales únicamente pueden almacenar dos valores (0) y (1); y puede guardan un carácter (letra, numero o signo especial).

Un carácter = Una letra o Un numero o un signo especial

a-z A-Z 0…9 ¿.;”#$/(…

Recuerdas el ejemplo del post anterior donde al presionar la letra A en realidad se envía una secuencia binaria y el sistema la interpreta como “A”. La representación gráfica de un byte quedaría de la siguiente manera:

Hola Amig@s pido disculpas si no he podido colocar estos post de manera continua, pero resulta que hubo un problemita con mi instalación eléctrica y me resulto un poco difícil por los cambios que se realizaron, pero bueno ya estoy por aquí para continuar.

El día de hoy tocare el tema Medidas de almacenamiento de Información el cual es importante ya que de aquí se desprenden muchas necesidades de conocimiento ya sea en el trabajo, al momento de comprar un equipo de computo, al momento de adquirí algún dispositivo reproductor de música, al momento de guardar la información en la computadora y en muchos de los procedimientos que se efectúan por internet será necesario saber cuales son las Medidas de Información.

Si recuerdas en el post anterior hablamos de Sistema Binario que mencionamos es la base para entrar en este tema, pues bien para medir la cantidad de datos que se pueden almacenar en una Computadora ya sea Disco Duro, Cd, Memoria USB, Memorias SD etc, e incluso la misma memoria de la computadora se utilizan diversos términos (bit, byte, kilobyte, megabyte, gigabyte, terabyte…)

¿Qué es un bit?

Es la unidad mínima manipulable de información de la computadora (0) apagado y (1) encendido ya recuerdas; esto se genera por los impulsos magnéticos.

Bit es el acrónimo de Binary digit. (dígito binario). Un bit es un dígito del sistema de numeración binario. es.wikipedia.org/wiki/Bit

¿Que es un Byte(b)?

Byte es una palabra inglesa (pronunciada [bait] o ['bi.te]), que si bien la Real Academia Española ha aceptado como equivalente a octeto (es decir a ocho bits), para fines correctos, un byte debe ser considerado como una secuencia de bits contiguos, cuyo tamaño depende del código de información o código de caracteres en que sea definido.

es.wikipedia.org/wiki/Byte

En otras palabras un Byte es el conjunto de ocho bit`s continuos los cuales únicamente pueden almacenar dos valores (0) y (1); y puede guardan un carácter (letra, numero o signo especial).

Un carácter = Una letra o Un numero o un signo especial

a-z A-Z 0…9 ¿.;”#$/(…

Recuerdas el ejemplo del post anterior donde al presionar la letra A en realidad se envía una secuencia binaria y el sistema la interpreta como “A”. La representación gráfica de un byte quedaría de la siguiente manera:

Con un conjunto de 8 bits podemos obtener hasta un total de 255 combinaciones diferentes por cada byte (ver código ASCII Completo).

En resumen a mayor bytes mas capacidad.

En la siguiente tabla de equivalencia se hace notorio el avance y necesidades de almacenamiento cada vez mayor.

Con esto que hemos visto podemos entender las simbologías encontradas en los dispositivos, en los anuncio para hacer una mejor elección pero mas allá de eso, son conocimientos que son necesarios entender al momento de almacenar la información de ahí el tema siguiente así que no te pierdas el post siguiente capacidad de memoria de las computadoras y de los dispositivos de almacenamiento donde vamos a ver cuanto cabe en un cd, memoria usb, disco duro, Etc.Pero por lo pronto es todo por hoy.

viernes, 6 de mayo de 2011

viernes, 15 de abril de 2011

miércoles, 13 de abril de 2011

Cuestionario.

Temas: Generaciones de computadoras- Arpanet- Internet- Web 1.0- Web 2.0.

1. ¿Qué es un periférico?

2. ¿Qué es un periférico de entrada?

3. ¿Qué es un periférico de salida?

4. ¿Qué es un periférico de entrada y salida?

5. ¿Qué es un periférico de almacenamiento?

6. ¿Qué es un periférico de comunicación?

7. ¿Cuántas generaciones de computadoras hay?

8. ¿Qué cambios hubo de la primera a la segunda generación?

9. ¿Qué cambios hubo de la segunda a la tercera generación?

10. ¿Qué cambios hubo de la tercera a la cuarta generación?

11. ¿Qué cambios hubo de la cuarta a la quinta generación?

12. ¿Qué es la ENIAC?

13. ¿Qué lenguajes usaban las computadoras en la segunda generación?

14. ¿Qué chips se usan en la quinta generación?

15. ¿Cuándo surgieron las primeras computadoras?

16. ¿Qué permitieron crear los circuitos integrados?

17. ¿A qué generación pertenecen nuestras computadoras?

18. ¿Cuál fue la computadora más exitosa de la primera generación?

19. ¿Qué es ARPANET?

20. ¿Qué es Internet?

21. ¿Qué es la web 1.0 y que características tiene?

22. Da ejemplos de web 1.0

23. ¿Qué es la web 2.0?

24. Da ejemplos de web 2.0

25. Clarin.com ¿es web 1.0 o 2.0?

martes, 29 de marzo de 2011

Tarea de Informática.

- GENERACIONES INFORMATICAS (HASTA LA 5TA GENERACION)

Comprende desde 1946 hasta 1958, tomando en consideración dentro de la primera generación las computadoras construidas en 1944, 1946 y 1947 las cuales estaban construidas con las siguientes características: 1).- Estaban construidas por tubos al vacío (18,000 bulbos) que al producir bastante calor empezaban a emitir errores. 2).- Estaban compuestas aproximadamente por 200,000 piezas mecánicas y 800,000 metros de cable, lo cual provocaba que su estado físico fuera muy grande. 3).- El estado del aire acondicionado era de estricta calidad el cual variaba entre los 17 y los 22 grados centígrados, de esta forma se evitaban los errores. 4).- La programación era externa, por medio de módulos y la memoria por tambores magnéticos. 5).- Su peso era aproximadamente entre 70 y 80 toneladas. 6).- Su longitud era entre 18 a 20 metros. 7).- En software ( Lenguaje Maquina ) Tambor magnético. El tambor magnético era de aluminio y estaba cubierto de un material llamado MAYDEN, sobre el se grababa la información por medio de puntos magnéticos.

SEGUNDA GENERACION.

Desde 1958 a 1965, dentro de esta generación la evolución de las computadoras es bastante marcada, es decir, es notable la diferencia, por lo que también tiene sus características. Este sistema no era muy eficaz ya que constantemente se perdía la información porque el tambor magnético no tenia capa protectora 1).- Los bulbos son sustituidos por transistores. 2).- Disminuye el tamaño físico de las computadoras aproximadamente en un 50%. 3).- También disminuye el control de calidad del aire acondicionado. 4).- La programación es interna y se puede soportar todos los programas de proceso. 5).- La velocidad de operación es de microsegundos. 6).- En software ( Los Lenguajes de alto Nivel )

TERCERA GENERACION.

Comprende desde 1965 hasta 1970, dentro de esta generación el tamaño físico de la computadora se reduce a lo máximo y tiene las siguientes características: 1).- El transistor es sustituido por el microtransistor. 2).- Disminuye de un 60 a un 70% el tamaño físico de las computadoras. 3).- El control de calidad del aire acondicionado también disminuye. 4).- La memoria sigue interna por medio de núcleos magnéticos. 5).- La velocidad de proceso sigue siendo de microsegundos. 6).- En software ( Sistema Operativo )

CUARTA GENERACION.

Comprende de 1971 hasta 1980, dentro de esta generación el tamaño físico de las computadoras se reduce de un 80 a un 90% y tienen las siguientes características: 1).- El microtransistor es sustituido por circuitos integrados los cuales tienen la función de 64 microtransistores. 2).- El control de calidad del aire acondicionado es nulo o casi nulo. 3).- La velocidad de proceso es de nano-segundos 1X10-9. 4).- Se trabaja la multiprogramación y el teleproceso local y remoto. 5).- En software ( LISP, PROLOG )

QUINTA GENERACION.

Aunque no sea totalmente correcto decir que las computadoras actuales son de la cuarta generación, ya se habla de la siguiente, es decir de la quinta. Comprende de ( 1981 - 2000 ). En 1981, los principales países productores de nuevas tecnologías ( fundamentalmente Estados Unidos y Japón ) anunciaron una nueva generación, esta nueva generación de computadoras tendrá las siguientes características estructurales: 1) Estarán hechas con microcircuitos de muy alta integración, que funcionaran con un alto grado de paralelismo y emulando algunas características de las redes neurales con las que funciona el cerebro humano. 2) Computadoras con Inteligencia Artificial 3) Interconexión entre todo tipo de computadoras, dispositivos y redes ( redes integradas ) 4) Integración de datos, imágenes y voz ( entorno multimedia ) 5) Utilización del lenguaje natural ( lenguaje de quinta generación ) Estos conceptos merecen una somera explicación, debido a que si representan avances cualitativos con respecto a las generaciones anteriores. La mayoría de las computadoras actuales ejecutan las instrucciones del lenguaje de maquina en forma secuencial, es decir, efectúan una sola operación a la vez. Sin embargo, en principio también es posible que una computadora disponga de varios procesadores centrales, y que entre ellos realicen en forma paralela varias operaciones, siempre y cuando estas sean independientes entre si.

2. ARPANET

Arpaner (Advanced Research Projects Agency NETwork) es una Red

3. ¿QUE ES INTERNET?

Internet es un conjunto de redes, redes de ordenadores y equipos físicamente unidos mediante cables que conectan puntos de todo el mundo. Estos cables se presentan en muchas formas: desde cables de red local (varias máquinas conectadas en una oficina o campus) a cables telefónicos convencionales, digitales y canales de fibra óptica que forman las "carreteras" principales. Esta gigantesca Red se difumina en ocasiones porque los datos pueden transmitirse vía satélite, o a través de servicios como la telefonía celular, o porque a veces no se sabe muy bien a dónde está conectada.

En cierto modo, no hay mucha diferencia entre Internet y la red telefónica que todos conocemos, dado que sus fundamentos son parecidos. Basta saber que cualquier cosa a la que se pueda acceder a través de algún tipo de "conexión," como un ordenador personal, una base de datos en una universidad, un servicio electrónico de pago (como CompuServe), un fax o un número de teléfono, pueden ser, y de hecho forman, parte de Internet.

El acceso a los diferentes ordenadores y equipos que están conectados a Internet puede ser público o estar limitado. Una red de cajeros automáticos o terminales de banco, por ejemplo, pueden estar integrados en Internet pero no ser de acceso público, aunque formen parte teórica de la Red. Lo interesante es que cada vez más de estos recursos están disponibles a través de Internet: fax, teléfono, radio, televisión, imágenes de satélites o cámaras de tráfico son algunos ejemplos.

En cuanto a organización, Internet no tiene en realidad una cabeza central, ni un único organismo que la regule o al que pedirle cuentas si funciona mal. Gran parte de la infraestructura es pública, de los gobiernos mundiales, organismos y universidades. Muchos grupos de trabajo trabajan para que funcione correctamente y continúe evolucionando. Otra gran parte de Internet es privada, y la gestionan empresas de servicios de Internet (que dan acceso) o simplemente publican contenidos.

Como Internet está formada por muchas redes independientes, que hablan el mismo lenguaje, ni siquiera están claros sus límites.

Para complicar un poco más el asunto, el acceso a Internet suele ser libre y gratuito para estudiantes y profesores (debido a su filosofía de origen) y también lo es el uso de la infraestructura para todo el mundo, aunque los particulares y proveedores de acceso han de pagar para tener acceso y realizar actividades comerciales o privadas.

Web 1.0:

El concepto original de la web (en este contexto, llamada Web 1.0) era páginas estáticas HTML que no eran actualizadas frecuentemente. El éxito de las punto-com dependía de webs más dinámicas (a veces llamadas Web 1.5) donde los CMS servían páginas HTML dinámicas creadas al vuelo desde una actualizada base de datos. En ambos sentidos, el conseguir hits (visitas) y la estética visual eran considerados como unos factores muy importantes.

Web 2.0:

El término Web 2.0 fue acuñado por O'Reilly Media en 2004 para referirse a una segunda generación de Web basada en comunidades de usuarios y una gama especial de servicios, como las redes sociales, los blogs, los wikis o las folcsonomías, que fomentan la colaboración y el intercambio ágil de información entre los usuarios.

Los propulsores de la aproximación a la Web 2.0 creen que el uso de la web está orientado a la interacción y redes sociales, que pueden servir contenido que explota los efectos de las redes creando o no webs interactivas y visuales. Es decir, los sitios Web 2.0 actúan más como puntos de encuentro, o webs dependientes de usuarios, que como webs tradicionales.

Origen del término. El término fue acuñado por Dale Dougherty de O'Reilly Media en una lluvia de ideas con Craig Cline de MediaLive para desarrollar ideas para una conferencia. Dougherty sugirió que la web estaba en un renacimiento, con reglas que cambiaban y modelos de negocio que evolucionaban. Dougherty puso ejemplos — "DoubleClick era la Web 1.0; Google AdSense es la Web 2.0. Ofoto es Web 1.0; Flickr es Web 2.0." — en vez de definiciones, y reclutó a John Battelle para dar una perspectiva empresarial, y O'Reilly Media, Battelle, y MediaLive lanzó su primera conferencia sobre la Web 2.0 en Octubre del 2004. La segunda conferencia se celebró en octubre de 2005.

En 2005, Tim O'Reilly definió el concepto de Web 2.0. El mapa meme mostrado (elaborado por Markus Angermeier) resume el meme de Web 2.0, con algunos ejemplos de servicios.

En su conferencia, O'Reilly y Battelle resumieron los principios clave que creen que caracterizan a las aplicaciones web 2.0: la web como plataforma; datos como el "Intel Inside"; efectos de red conducidos por una "arquitectura de participación"; innovación y desarrolladores independientes; pequeños modelos de negocio capaces de sindicar servicios y contenidos; el perpetuo beta; software por encima de un solo aparato.En general, cuando nos referimos al término web 2.0 nos referimos a una serie de aplicaciones y páginas de Internet que utilizan la inteligencia colectiva para proporcionar servicios interactivos en red dando al suario el control de sus datos.

viernes, 18 de marzo de 2011

Preguntas sobres las generaciones de las computadoras.

1.¿Cuántas generaciones hay?

Hay cinco generaciones.

2.Nombrar características de la primera generación.

Comprende desde 1946 hasta 1958, tomando en consideración dentro de la primera generación las computadoras construidas en 1944, 1946 y 1947 las cuales estaban construidas con las siguientes características:

1).- Estaban construidas por tubos al vacío (18,000 bulbos) que al producir bastante calor empezaban a emitir errores.

2).- Estaban compuestas aproximadamente por 200,000 piezas mecánicas y 800,000 metros de cable, lo cual provocaba que su estado físico fuera muy grande.

3).- El estado del aire acondicionado era de estricta calidad el cual variaba entre los 17 y los 22 grados centígrados, de esta forma se evitaban los errores.

4).- La programación era externa, por medio de módulos y la memoria por tambores magnéticos.

5).- Su peso era aproximadamente entre 70 y 80 toneladas.

6).- Su longitud era entre 18 a 20 metros.

7).- En software ( Lenguaje Maquina ) Tambor magnético. El tambor magnético era de aluminio y estaba cubierto de un material llamado MAYDEN, sobre el se grababa la información por medio de puntos magnéticos.

3.¿Cuál fue la computadora más exitosa de la primera generación?

1).- Estaban construidas por tubos al vacío (18,000 bulbos) que al producir bastante calor empezaban a emitir errores.

2).- Estaban compuestas aproximadamente por 200,000 piezas mecánicas y 800,000 metros de cable, lo cual provocaba que su estado físico fuera muy grande.

3).- El estado del aire acondicionado era de estricta calidad el cual variaba entre los 17 y los 22 grados centígrados, de esta forma se evitaban los errores.

4).- La programación era externa, por medio de módulos y la memoria por tambores magnéticos.

5).- Su peso era aproximadamente entre 70 y 80 toneladas.

6).- Su longitud era entre 18 a 20 metros.

7).- En software ( Lenguaje Maquina ) Tambor magnético. El tambor magnético era de aluminio y estaba cubierto de un material llamado MAYDEN, sobre el se grababa la información por medio de puntos magnéticos.

3.¿Cuál fue la computadora más exitosa de la primera generación?

La computadora mas exitosa fue la IBM 650.

4.¿Cuáles fueron los avances de la segunda generación?

Dentro de esta generación la evolución de las computadoras es bastante marcada, es decir, es notable la diferencia, por lo que también tiene sus características. Este sistema no era muy eficaz ya que constantemente se perdía la información porque el tambor magnético no tenia capa protectora

1) Los bulbos son sustituidos por transistores.

2) Disminuye el tamaño físico de las computadoras aproximadamente en un 50%.

3) También disminuye el control de calidad del aire acondicionado.

4) La programación es interna y se puede soportar todos los programas de proceso.

5) La velocidad de operación es de microsegundos.

6) En software ( Los Lenguajes de alto Nivel )

1) Los bulbos son sustituidos por transistores.

2) Disminuye el tamaño físico de las computadoras aproximadamente en un 50%.

3) También disminuye el control de calidad del aire acondicionado.

4) La programación es interna y se puede soportar todos los programas de proceso.

5) La velocidad de operación es de microsegundos.

6) En software ( Los Lenguajes de alto Nivel )

5.¿Cómo surgió la tercera generación?

La tercera generación de computadoras surgió con los progresos de la electrónica y los avances de comunicación con las computadoras en la década de los 1960.

6.Nombrar tres características de la cuarta generación.

1).El microtransistor es sustituido por circuitos integrados los cuales tienen la función de 64 microtransistores.

2) El control de calidad del aire acondicionado es nulo o casi nulo.

3).- La velocidad de proceso es de nano-segundos 1X10-9.

7.¿Qué es

La ENIAC (Electronic Numerical Integrator And Computer) es la primera computadora electrónica de propósito general (ordenador).

8.¿Cómo se comunicaban en la segunda generación?

En la segunda generación las computadoras se comunicaban mediante lenguajes de alto nivel.

En la segunda generación las computadoras se comunicaban mediante lenguajes de alto nivel.

9.¿Qué se invento en la segunda generación?

Los avances de la segunda generación fueron que comenzaron a utilizarse transistores y que se comunicaban mediante lenguajes de alto nivel.

Los avances de la segunda generación fueron que comenzaron a utilizarse transistores y que se comunicaban mediante lenguajes de alto nivel.

10.¿Qué comenzaron a usar las computadoras en la tercera generación?

Las computadoras en la tercera generación comenzaron a utilizar circuitos integrados.

Las computadoras en la tercera generación comenzaron a utilizar circuitos integrados.

11.¿Qué permitieron los circuitos integrados?

Los circuitos integrados permitieron que se crearan las computadoras personales.

Los circuitos integrados permitieron que se crearan las computadoras personales.

12.¿Qué cosas nuevas tuvieron las computadoras de la cuarta generación?

Las cosas nuevas que tuvieron las computadoras de la cuarta generación fueron la integración a gran escala de circuitos integrados y transistores.

Las cosas nuevas que tuvieron las computadoras de la cuarta generación fueron la integración a gran escala de circuitos integrados y transistores.

13.¿Qué son las computadoras de la quinta generación y en que están basadas?

Las computadoras de la quinta generación son computadoras basadas en inteligencia artificial usando lo que se puede denominar micro chip inteligente.

Las computadoras de la quinta generación son computadoras basadas en inteligencia artificial usando lo que se puede denominar micro chip inteligente.

14.¿Cómo eran las primeras computadoras?

Estaban construidas con las siguientes características:

1) Estaban construidas por tubos al vacío (18,000 bulbos) que al producir bastante calor empezaban a emitir errores.

2) Estaban compuestas aproximadamente por 200,000 piezas mecánicas y 800,000 metros de cable, lo cual provocaba que su estado físico fuera muy grande.

3)El estado del aire acondicionado era de estricta calidad el cual variaba entre los 17 y los 22 grados centígrados, de esta forma se evitaban los errores.

4) La programación era externa, por medio de módulos y la memoria por tambores magnéticos.

5) Su peso era aproximadamente entre 70 y 80 toneladas.

6) Su longitud era entre 18 a 20 metros.

7) En software (Lenguaje Máquina) Tambor magnético. El tambor magnético era de aluminio y estaba cubierto de un material llamado MAYDEN, sobre el se grababa la información por medio de puntos magnéticos.

Estaban construidas con las siguientes características:

1) Estaban construidas por tubos al vacío (18,000 bulbos) que al producir bastante calor empezaban a emitir errores.

2) Estaban compuestas aproximadamente por 200,000 piezas mecánicas y 800,000 metros de cable, lo cual provocaba que su estado físico fuera muy grande.

3)El estado del aire acondicionado era de estricta calidad el cual variaba entre los 17 y los 22 grados centígrados, de esta forma se evitaban los errores.

4) La programación era externa, por medio de módulos y la memoria por tambores magnéticos.

5) Su peso era aproximadamente entre 70 y 80 toneladas.

6) Su longitud era entre 18 a 20 metros.

7) En software (Lenguaje Máquina) Tambor magnético. El tambor magnético era de aluminio y estaba cubierto de un material llamado MAYDEN, sobre el se grababa la información por medio de puntos magnéticos.

15.¿Qué comienzan a utilizar las computadoras de tercera generación?

Las computadoras en la tercera generación comenzaron a utilizar circuitos integrados.

Las computadoras en la tercera generación comenzaron a utilizar circuitos integrados.

16.¿Por qué se caracteriza las computadoras de cuarta generación?

Las computadoras de la cuarta generación se caracterizan por la integración a gran escala de circuitos integrados y transistores.

17.¿Por qué se caracteriza la computadora de quinta generación?

Las computadoras de la quinta generación se caracterizan por ser computadoras basadas en inteligencia artificial usando lo que se puede denominar micro chip inteligente.

18.¿A qué generación pertenece “nuestras “computadoras?

Pertenecen a la cuarta generación.

19.¿Cómo surgió la primera generación?

La primera generación surgió como forma de defensa militar en USA.

20.¿Qué cambios hubo de la primera generación a la segunda generación?

Los cambios que hubo de la primera a la segunda generación fueron que dejaron de usar tubos al vacío y comenzaron a utilizar transistores y que en lugar de utilizar programaciones basadas en el lenguaje de la máquina comenzaron a usar lenguaje de alto nivel para comunicarse.

21.¿En que año comenzó la segunda generación? ¿Como surgió?

Comenzó en 1959. Surgió debido a avances, como el empleo de transistores.

22.¿Cuáles eran los materiales primarios de esas generaciones transistores?

Los materiales primarios de las generaciones eran:

Primera generación: Tubos de vacío

Segunda generación: Transitores

Tercera generación: Circuitos integrados

Cuarta generación: Integración a gran escala de circuitos integrados y transistores

Quinta generación: Micro chip inteligente

23.¿En que se diferenciaba de la segunda y de la primera?

Los cambios que hubo de la primera a la segunda generación fueron que dejaron de usar tubos al vacío y comenzaron a utilizar transistores y que en lugar de utilizar programaciones basadas en el lenguaje de la máquina comenzaron a usar lenguaje de alto nivel para comunicarse.

24.¿De que forma comenzó la cuarta generación?

La cuarta generación comenzó emleando la integración a gran escala de circuitos integrados y transistores.

25.¿Qué cambios impulso el cambio de la primera a la segunda generación?

Los cambios que hubo de la primera a la segunda generación fueron que dejaron de usar tubos al vacío y comenzaron a utilizar transistores y que en lugar de utilizar programaciones basadas en el lenguaje de la máquina comenzaron a usar lenguaje de alto nivel para comunicarse.

26.¿Qué cambios impulso el cambio de la segunda a la tercera generación?

El cambio que impulsó a cambiar de la segunda a la tercera generación fue el empleo de circuitos integrados.

27.¿Qué cambios impulso el cambio de la tercera a la cuarta generación?

El cambio que impulsó a cambiar de la tercera a la cuarta generación fue la integración a gran escala de circuitos integrados y transistores.

Generaciones de las computadoras.

1° Generación (1951 a 1958):

También en ese año, Control Data Corporation presenta la supercomputadora CDC 6600, que se consideró como la más poderosa de las computadoras de la época, ya que tenía la capacidad de ejecutar unos 3 000 000 de instrucciones por segundo (mips).

4° Generación (1971-1981)

5° Generación y la inteligencia artificial (1982-1989).

Cada vez se hace más difícil la identificación de las generaciones de computadoras, porque los grandes avances y nuevos descubrimientos ya no nos sorprenden como sucedió a mediados del siglo XX. Hay quienes consideran que la cuarta y quinta generación han terminado, y las ubican entre los años 1971-1984 la cuarta, y entre 1984-1990 la quinta. Ellos consideran que la sexta generación está en desarrollo desde 1990 hasta la fecha.

Las computadoras de la primera Generación emplearon bulbos para procesar información. Los operadores ingresaban los datos y programas en código especial por medio de tarjetas perforadas. El almacenamiento interno se lograba con un tambor que giraba rápidamente, sobre el cual un dispositivo de lectura/escritura colocaba marcas magnéticas. Esas computadoras de bulbos eran mucho más grandes y generaban más calor que los modelos contemporáneos.

Eckert y Mauchly contribuyeron al desarrollo de computadoras de la 1era Generación formando una compañía privada y construyendo UNIVAC I, que el Comité del censo utilizó para evaluar el censo de 1950. La IBM tenía el monopolio de los equipos de procesamiento de datos a base de tarjetas perforadas y estaba teniendo un gran auge en prorductos como rebanadores de carne, básculas para comestibles, relojes y otros artículos; sin embargo no había logrado el contrato para el Censo de 1950.

Comenzó entonces a construir computadoras electrónicas y su primera entrada fue con la IBM 701 en 1953. Después de un lento pero exitante comienzo la IBM 701 se conviertió en un producto comercialmente viable. Sin embargo en 1954 fue introducido el modelo IBM 650, el cual es la razón por la que IBM disfruta hoy de una gran parte del mercado de las computadoras. La administración de la IBM asumió un gran riesgo y estimó una venta de 50 computadoras. Este número era mayor que la cantidad de computadoras instaladas en esa época en E.U. De hecho la IBM instaló 1000 computadoras. El resto es historia. Aunque caras y de uso limitado las computadoras fueron aceptadas rápidamente por las Compañias privadas y de Gobierno. A la mitad de los años 50 IBM y Remington Rand se consolidaban como líderes en la fabricación de computadoras.

2° Generación (1959-1964).

El invento del transistor hizo posible una nueva Generación de computadoras, más rápidas, más pequeñas y con menores necesidades de ventilación. Sin embargo el costo seguía siendo una porción significativa del presupuesto de una Compañía. Las computadoras de la segunda generación también utilizaban redes de núcleos magnéticos en lugar de tambores giratorios para el almacenamiento primario. Estos núcleos contenían pequeños anillos de material magnético, enlazados entre sí, en los cuales podían almacenarse datos e instrucciones.

Los programas de computadoras también mejoraron. El COBOL (Common Busines Oriented Language) desarrollado durante la primera generación estaba ya disponible comercialmente, este representa uno de los más grandes avances en cuanto a portabilidad de programas entre diferentes computadoras; es decir, es uno de los primeros programas que se pueden ejecutar en diversos equipos de computo después de un sencillo procesamiento de compilación. Los programas escritos para una computadora podían transferirse a otra con un mínimo esfuerzo. Grace Murria Hooper (1906-1992), quien en 1952 habia inventado el primer compilador fue una de las principales figuras de CODASYL (Comite on Data Systems Languages), que se encago de desarrollar el proyecto COBOL El escribir un programa ya no requería entender plenamente el hardware de la computación. Las computadoras de la 2da Generación eran sustancialmente más pequeñas y rápidas que las de bulbos, y se usaban para nuevas aplicaciones, como en los sistemas para reservación en líneas aéreas, control de tráfico aéreo y simulaciones para uso general. Las empresas comenzaron a aplicar las computadoras a tareas de almacenamiento de registros como manejo de inventarios nómina y contabilidad.

La marina de E.E.U.U. utilizó las computadoras de la Segunda Generación para crear el primer simulador de vuelo. (Whirlwind I). HoneyWell se colocó como el primer competidor durante la segunda generación de computadoras. Burroughs, Univac, NCR, CDC, HoneyWell, los más grandes competidores de IBM durante los 60s se conocieron como el grupo BUNCH.

Algunas de las computadoras que se construyeron ya con transistores fueron la IBM 1401, las Honeywell 800 y su serie 5000, UNIVAC M460, las IBM 7090 y 7094, NCR 315, las RCA 501 y 601, Control Data Corporation con su conocido modelo CDC16O4, y muchas otras, que constituían un mercado de gran competencia en rápido crecimiento. En esta generación se construyen las supercomputadoras Remington Rand UNIVAC LARC, e IBM Stretch (1961).

3° Generación (1964-1971).

Las computadoras de la tercera generación emergieron con el desarrollo de los circuitos integrados (pastillas de silicio) en las cuales se colocan miles de componentes electrónicos, en una integración en miniatura. Las computadoras nuevamente se hicieron más pequeñas, más rápidas, desprendían menos calor y eran energéticamente más eficientes.

El descubrimiento en 1958 del primer Circuito Integrado (Chip) por el ingeniero Jack S. Kilby (nacido en 1928) de Texas Instruments, así como los trabajos que realizaba, por su parte, el Dr. Robert Noyce de Fairchild Semicon ductors, acerca de los circuitos integrados, dieron origen a la tercera generación de computadoras.Antes del advenimiento de los circuitos integrados las computadoras estaban diseñadas para aplicaciones matemáticas o de negocios pero no para las dos cosas. Los circuitos integrados permitieron a los fabricantes de computadoras incrementar la flexibilidad de los programas, y estandarizar sus modelos.

La IBM 360 una de las primeras computadoras comerciales que usó circuitos integrados, podía realizar tanto análisis numéricos como administración ó procesamiento de archivos.

IBM marca el inicio de esta generación, cuando el 7 de abril de 1964 presenta la impresionante IBM 360, con su tecnología SLT (Solid Logic Technology). Esta máquina causó tal impacto en el mundo de la computación que se fabricaron más de

30000, al grado que IBM llegó a conocerse como sinónimo de computación.También en ese año, Control Data Corporation presenta la supercomputadora CDC 6600, que se consideró como la más poderosa de las computadoras de la época, ya que tenía la capacidad de ejecutar unos 3 000 000 de instrucciones por segundo (mips).

Se empiezan a utilizar los medios magnéticos de almacenamiento, como cintas magnéticas de 9 canales, enormes discos rígidos, etc. Algunos sistemas todavía usan las tarjetas perforadas para la entrada de datos, pero las lectoras de tarjetas ya alcanzan velocidades respetables.

Los clientes podían escalar sus sistemas 360 a modelos IBM de mayor tamaño y podían todavía correr sus programas actuales. Las computadoras trabajaban a tal velocidad que proporcionaban la capacidad de correr más de un programa de manera simultánea (multiprogramación).

Por ejemplo la computadora podía estar calculando la nomina y aceptando pedidos al mismo tiempo. Minicomputadoras, Con la introducción del modelo 360 IBM acaparó el 70% del mercado, para evitar competir directamente con IBM la empresa Digital Equipment Corporation DEC redirigió sus esfuerzos hacia computadoras pequeñas. Mucho menos costosas de comprar y de operar que las computadoras grandes, las minicomputadoras se desarrollaron durante la segunda generación pero alcanzaron sumador auge entre 1960 y 70.

4° Generación (1971-1981)

Dos mejoras en la tecnología de las computadoras marcan el inicio de la cuarta generación: el reemplazo de las memorias con núcleos magnéticos, por las de chips de silicio y la colocación de Muchos más componentes en un Chip: producto de la microminiaturización de los circuitos electrónicos. El tamaño reducido del microprocesador y de chips hizo posible la creación de las computadoras personales (PC)

En 1971, intel Corporation, que era una pequeña compañía fabricante de semiconductores ubicada en Silicon Valley, presenta el primer microprocesador o Chip de 4 bits, que en un espacio de aproximadamente 4 x 5 mm contenía 2 250 transistores. Este primer microprocesador que se muestra en la figura 1.14, fue bautizado como el 4004.

Silicon Valley (Valle del Silicio) era una región agrícola al sur de la bahía de San Francisco, que por su gran producción de silicio, a partir de 1960 se convierte en una zona totalmente industrializada donde se asienta una gran cantidad de empresas fabricantes de semiconductores y microprocesadores. Actualmente es conocida en todo el mundo como la región más importante para las industrias relativas a la computación: creación de programas y fabricación de componentes.

Actualmente ha surgido una enorme cantidad de fabricantes de microcomputadoras o computadoras personales, que utilizando diferentes estructuras o arquitecturas se pelean literalmente por el mercado de la computación, el cual ha llegado a crecer tanto que es uno de los más grandes a nivel mundial; sobre todo, a partir de 1990, cuando se logran sorprendentes avances en Internet.

Esta generación de computadoras se caracterizó por grandes avances tecnológicos realizados en un tiempo muy corto. En 1977 aparecen las primeras microcomputadoras, entre las cuales, las más famosas fueron las fabricadas por Apple Computer, Radio Shack y Commodore Busíness Machines. IBM se integra al mercado de las microcomputadoras con su Personal Computer (figura 1.15), de donde les ha quedado como sinónimo el nombre de PC, y lo más importante; se incluye un sistema operativo estandarizado, el MS- DOS (Microsoft Disk Operating System).

Las principales tecnologías que dominan este mercado son:

IBM y sus compatibles llamadas clones, fabricadas por infinidad de compañías con base en los procesadores 8088, 8086, 80286, 80386, 80486, 80586 o Pentium Pentium II, Pentium III y Celeron de Intel y en segundo término Apple Computer, con sus Macintosh y las Power Macintosh, que tienen gran capacidad de generación de gráficos y sonidos gracias a sus poderosos procesadores Motorola serie 68000 y PowerPC, respectivamente. Este último microprocesador ha sido fabricado utilizando la tecnología RISC (Reduced Instruc tion Set Computing), por Apple Computer Inc., Motorola Inc. e IBM Corporation, conjuntamente.

Los sistemas operativos han alcanzado un notable desarrollo, sobre todo por la posibilidad de generar gráficos a gran des velocidades, lo cual permite utilizar las interfaces gráficas de usuario (Graphic User Interface, GUI), que son pantallas con ventanas, iconos (figuras) y menús desplegables que facilitan las tareas de comunicación entre el usuario y la computadora, tales como la selección de comandos del sistema operativo para realizar operaciones de copiado o formato con una simple pulsación de cualquier botón del ratón (mouse) sobre uno de los iconos o menús.

5° Generación y la inteligencia artificial (1982-1989).

Cada vez se hace más difícil la identificación de las generaciones de computadoras, porque los grandes avances y nuevos descubrimientos ya no nos sorprenden como sucedió a mediados del siglo XX. Hay quienes consideran que la cuarta y quinta generación han terminado, y las ubican entre los años 1971-1984 la cuarta, y entre 1984-1990 la quinta. Ellos consideran que la sexta generación está en desarrollo desde 1990 hasta la fecha.

Siguiendo la pista a los acontecimientos tecnológicos en materia de computación e informática, podemos puntualizar algunas fechas y características de lo que podría ser la quinta generación de computadoras.

Con base en los grandes acontecimientos tecnológicos en materia de microelectrónica y computación (software) como CADI CAM, CAE, CASE, inteligencia artificial, sistemas expertos, redes neuronales, teoría del caos, algoritmos genéticos, fibras ópticas, telecomunicaciones, etc., a de la década de los años ochenta se establecieron las bases de lo que se puede conocer como quinta generación de computadoras.

Hay que mencionar dos grandes avances tecnológicos, que sirvan como parámetro para el inicio de dicha generación: la creación en 1982 de la primera supercomputadora con capacidad de proceso paralelo, diseñada por Seymouy Cray, quien ya experimentaba desde 1968 con supercomputadoras, y que funda en 1976 la Cray Research Inc.; y el anuncio por parte del gobierno japonés del proyecto "quinta generación", que según se estableció en el acuerdo con seis de las más grandes empresas japonesas de computación, debería terminar en 1992.El proceso paralelo es aquél que se lleva a cabo en computadoras que tienen la capacidad de trabajar simultáneamente con varios microprocesadores. Aunque en teoría el trabajo con varios microprocesadores debería ser mucho más rápido, es necesario llevar a cabo una programación especial que permita asignar diferentes tareas de un mismo proceso a los diversos microprocesadores que intervienen.

También se debe adecuar la memoria para que pueda atender los requerimientos de los procesadores al mismo tiempo. Para solucionar este problema se tuvieron que diseñar módulos de memoria compartida capaces de asignar áreas de caché para cada procesador.

Según este proyecto, al que se sumaron los países tecnológicamente más avanzados para no quedar atrás de Japón, la característica principal sería la aplicación de la inteligencia artificial (Al, Artificial Intelligence). Las computadoras de esta generación contienen una gran cantidad de microprocesadores trabajando en paralelo y pueden reconocer voz e imágenes. También tienen la capacidad de comunicarse con un lenguaje natural e irán adquiriendo la habilidad para tomar decisiones con base en procesos de aprendizaje fundamentados en sistemas expertos e inteligencia artificial.

El almacenamiento de información se realiza en dispositivos magneto ópticos con capacidades de decenas de Gigabytes; se establece el DVD (Digital Video Disk o Digital Versatile Disk) como estándar para el almacenamiento de video y sonido; la capacidad de almacenamiento de datos crece de manera exponencial posibilitando guardar más información en una de estas unidades, que toda la que había en la Biblioteca de Alejandría. Los componentes de los microprocesadores actuales utilizan tecnologías de alta y ultra integración, denominadas VLSI (Very Large Sca/e Integration) y ULSI (Ultra Lar- ge Scale Integration).

Sin embargo, independientemente de estos "milagros" de la tecnología moderna, no se distingue la brecha donde finaliza la quinta y comienza la sexta generación. Personalmente, no hemos visto la realización cabal de lo expuesto en el proyecto japonés debido al fracaso, quizás momentáneo, de la inteligencia artificial.El único pronóstico que se ha venido realizando sin interrupciones en el transcurso de esta generación, es la conectividad entre computadoras, que a partir de 1994, con el advenimiento de la red Internet y del World Wide Web, ha adquirido una importancia vital en las grandes, medianas y pequeñas empresas y, entre los usuarios particulares de computadoras.

El propósito de la Inteligencia Artificial es equipar a las Computadoras con "Inteligencia Humana" y con la capacidad de razonar para encontrar soluciones. Otro factor fundamental del diseño, la capacidad de la Computadora para reconocer patrones y secuencias de procesamiento que haya encontrado previamente, (programación Heurística) que permita a la Computadora recordar resultados previos e incluirlos en el procesamiento, en esencia, la Computadora aprenderá a partir de sus propias experiencias usará sus Datos originales para obtener la respuesta por medio del razonamiento y conservará esos resultados para posteriores tareas de procesamiento y toma de decisiones.

Suscribirse a:

Entradas (Atom)